EKS Cluster Endpoint Access 는 Amazon EKS의 Kubernetes API 서버 엔드포인트에 대한 접근 방식을 제어하는 설정이다.

3가지 접근 모드가 있다.

- Public Access

- Public & Private Access

- Fully Private

Public Access

- 컨트롤플레인 → 워커노드 (EKS Owned ENI)

- 워커노드 → 컨트롤 플레인

- 사용자 kubectl → 컨트롤 플레인

이 3가지 통신이 전부 Public 하게 이루어진다.

Public & Private Access

- 컨트롤플레인 → 워커노드 (EKS Owned ENI)

- 워커노드 → 컨트롤 플레인

- 사용자 kubectl → 컨트롤 플레인

내부 통신은 Private IP를 통해서 이루어지고, 외부 접근만 Public IP를 통해서 이루어진다.

Public 통신은 public access allow list를 통해서 허용된 IP만 접속을 제한할 수 있다.

Fully Private Access

- 컨트롤플레인 → 워커노드 (EKS Owned ENI)

- 워커노드 → 컨트롤 플레인

- 사용자 kubectl → 컨트롤 플레인

위 3가지 통신 모두 Private 통신만 허용한다. 따라서 보안이 가장 좋다.

EKS에 접근하기 위해서는 같은 VPC 내에 있는 Bastion 서버나, VPN, Direct Connect 와 같은 장비가 필수이다.

Public Access 모드에서 EKS Owned ENI 확인

EKS owned ENI : 관리형 노드 그룹의 워커 노드는 내 소유지만, 연결된 ENI(NIC는 내꺼)의 인스턴스(CPI)는 AWS 소유이다

콘솔에서 확인해보면 인스턴스 소유자와 내 계정ID가 다르다

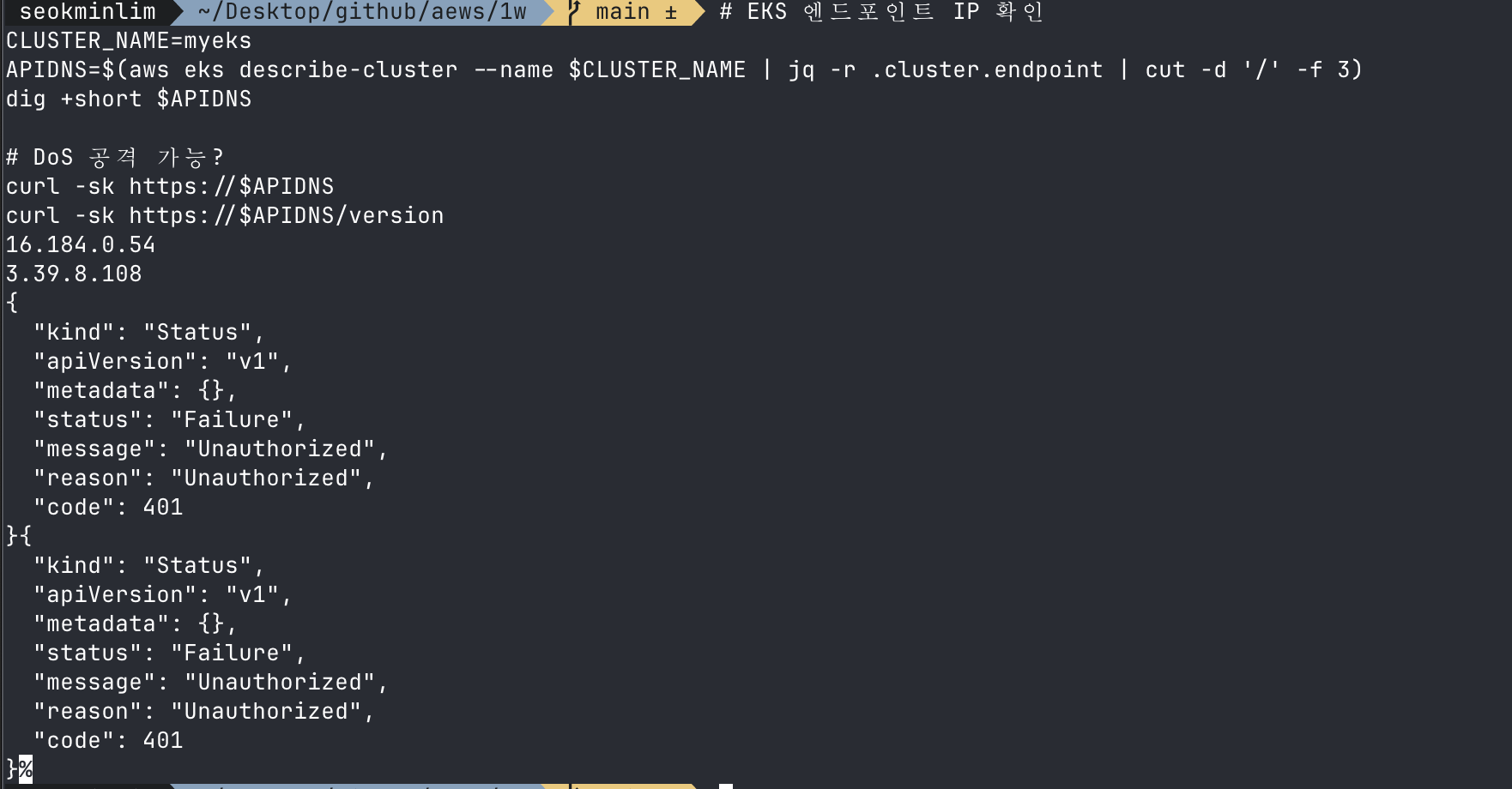

통신 실습

Public Access 모드

Node(client) -> EKS API(Server) 요청시

401 에러가 나온다는 것 자체가 public 통신이 열려 있다는 것.

따라서 DDos 공격이 가능하다고 볼 수 있다.

EKS API(Client) -> kubelet(Server) 요청 시

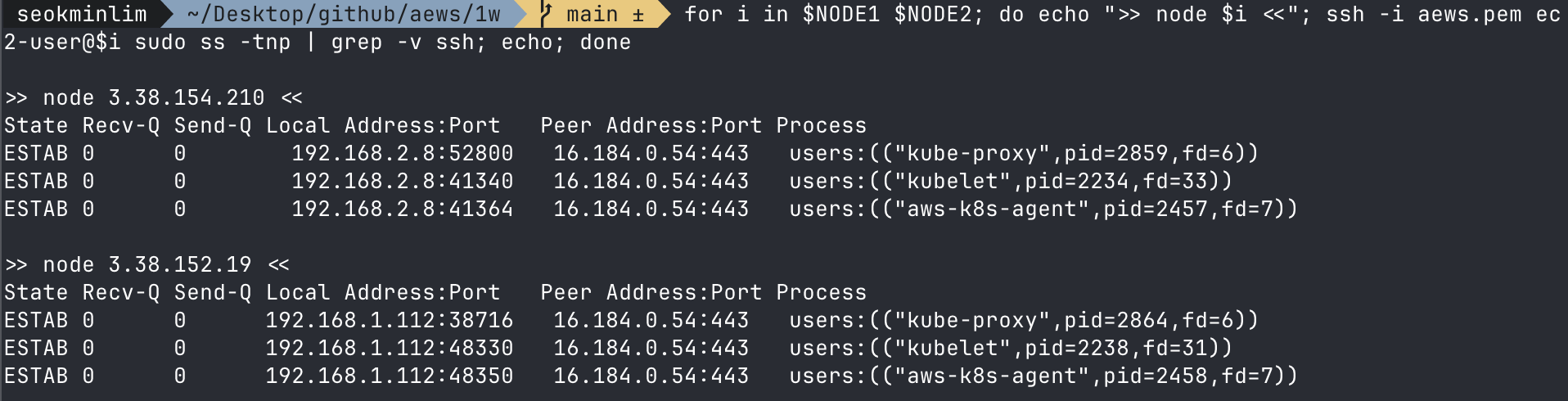

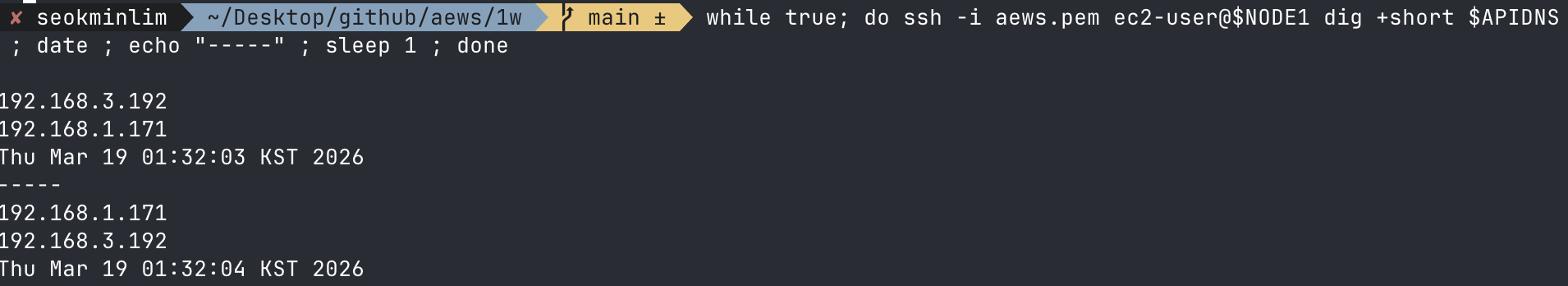

Public & Private Access Mode

Node(client) -> EKS API(Server) 요청시

공인 IP에서 내부 사설 IP로 변경됨

kubelet 을 재시작했더니 사설 ip로 변경됨

'DevOps > EKS' 카테고리의 다른 글

| [AEWS4기] VPC CNI 네트워크 이해하기 (0) | 2026.03.22 |

|---|---|

| [AEWS4기] 실습환경 구성 (0) | 2026.03.18 |

| AWS EKS vs Vanilla k8s (0) | 2026.03.17 |